- 易迪拓培训,专注于微波、射频、天线设计工程师的培养

IPv6的接入层安全技术

3. ND防攻击解决方案

通过对上述的ND攻击类型的介绍分析,我们可以发现当前ND攻击防御的关键所在:如何获取到合法用户和网关的IPv6地址-MAC对应关系,并如何利用该对应关系对ND报文进行检查,过滤掉非法ND报文。针对该类攻击,H3C公司解决这一关键问题的思路是,通过自动的ND 监控模式、DHCP监控模式与手工配置的方式,获取到合法用户的IP-MAC对应关系。再配合RA trust与DHCP trust对RA报文与DHCP报文进行限制,从而解决不同环境下的ND防攻击问题。

同时,为了避免网关的ND表项被异常的ND报文打满溢出造成DoS攻击,在网关上能够针对端口配置最大的ND表项学习数量,缓解此类攻击。

1) 信任表项与ND Detection从前文的描述,我们知道,在局域网中ARP或ND攻击的根本原因是无法对所交互的ARP或ND报文进行验证,从而无法得知正确的用户IP、MAC、端口的绑定信息,所以无法对异常的ND报文进行过滤,使得网络中可能发生ARP/ND攻击。

通过ND snooping、DHCP snooping、手工配置等手段在接入层交换机上建立的一张IP、MAC、Port的可信表项,获取可靠的用户IP地址与MAC地址的对应关系。通过这张表项,结合ND Detection技术,对异常的ND报文进行过滤,达到防止ND攻击的效果。

ND snooping与DHCP snooping是一种动态获取用户IP、MAC、Port对应关系的技术,

ND snooping:ND协议报文的交互过程在上文已经进行了描述,在ND snooping中,监听ND协议的DAD交互过程,获取用户的IP、MAC、Port的对应关系。

DHCP snooping:通过监听DHCP的交互过程,获得用户的IP、MAC、Port的绑定表项。

手工绑定表项:手工绑定是一种常用的技术,在一些规模不大的网络中,或者对安全性要求较高且不经常变化的网络中,使用手工绑定来建立可信表项。

在建立了绑定表项之后,能够保证一个已经获取了IP地址的用户只能使用已获取的地址进行通信,过滤掉所有的不在绑定表项中的IPv6的非法用户发送的IP报文。

ND Detection通过结合已经建立的绑定表项,这个绑定表项可以是使用ND snooping,DHCP snooping,手工来进行配置的,通过比较已经获取到的可信表项中的IP与MAC地址,对ND报文进行过滤,丢弃异常的报文。相比单纯使用ACL进行的用户绑定,ND Detection技术结合绑定表项对ND报文进行过滤,能够更好的防御ND攻击。

2) RA Trust与DHCP TrustRA Trust与DHCP Trust的功能不同,但是思路是相同的,管理员可以在相应的连接DHCP服务器或网关的接口上进行配置,通过手工指定连接DHCP服务器与连接发送RA的设备的接口(通常是网关),能够避免网络中DHCP报文与RA报文的任意发送。当进行了RA Trust与DHCP Trust后,DHCP的服务器端报文与RA报文只能从配置了TRUST的端口进入,避免了DHCP服务器欺骗与RA攻击,提升了局域网安全性。

3) 限制接口学习ND表项的最大数目当指定接口下的ND snooping表项达到允许学习的最大数目后,将不允许新增动态学习表项,以保证当一个接口所接入的某一台主机发起ND攻击时不会导致整个设备的ND Snooping表资源都被耗尽。

4. ND协议安全功能总结

H3C的ND防攻击技术,通过在网络设备学习可信的用户接入表项,同时配合ND Detection技术,对非法报文进行过滤,提高了用户侧ND报文的可信性及安全性,防止网络出现地址欺骗及DAD造成的攻击。配合DHCP Trust与RA Trust功能,禁止非法的DHCP报文与RA报文发送,防止了针对RA的攻击。通过限制ND snooping表项的学习数量,避免的对设备的DoS攻击。通过提供了一套完整的ND防攻击解决方案,提高了用户接入层的ND安全水平。

二、用户身份安全

1. 双栈用户的身份认证

在用户接入网络时,为了保证用户的身份安全,需要对用户进行身份验证,认证的方式是使用802.1X认证协议。用户身份验证完成后,在服务器侧会对用户的接入地址、接入位置进行审计,在一些对安全要求较高的网络中,同时结合网流分析系统,对用户后续的网络访问进行审计。

在双栈网络中,原有的IPv4用户会升级为IPv6/IPv4的双栈客户端,在这种情况下,需要对原有的用户认证系统进行升级,使得客户端,认证服务器能够识别一个双栈用户,对其进行相应的认证并执行对应的安全措施。

2. 双栈网络中认证设备的升级

由于802.1X是在链路层对用户进行认证,当认证完成后,根据接入用户的MAC地址进行控制。而对使用了IPv6/IPv4的双栈用户而言,认证客户端不仅能够在链路层执行用户认证过程,还需要针对这个用户将用户的IPv6/IPv4地址上传到服务器上,为后续针对用户的控制、审计提供必要的支撑。

如上文所述,在双栈网络中,需要对认证客户端,认证服务器进行升级改造,使之能够适应双栈网络的情况,对认证客户端及认证服务器的改造情况如下:

认证客户端:支持对认证网卡上的双栈地址的上传。这里需要说明的是,对于一个使用隧道接入的用户,其虽然能够使用IPv6进行接入,但是还是使用IPv4进行隧道封装后进行的转发,所以认证客户端侧仍然将其视为一个IPv4的用户。

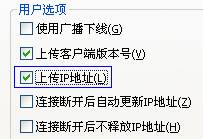

上传IP地址的客户端选项,在802.1X连接的属性中进行配置,如图5所示:

图5 客户端IP地址上传